今年9月资安业者趋势科技揭露中国黑客TIDrone的攻击行动,并指出主要目标是台湾军事及卫星工业,尤其是对无人机的制造商感到高度兴趣,如今有新的调查发现,这些黑客也在其他国家从事攻击行动。

资安业者AhnLab指出,他们发现这些黑客于今年上半对韩国企业发动攻击,过程里运用名为Clntend的恶意程序;到了7月,攻击者针对当地的ERP软件下手。研究人员提及,制作这些ERP系统的很可能是小型软件开发业者,且仅有有限数量的韩国公司采用,这样的目标可说是相当具有针对性。

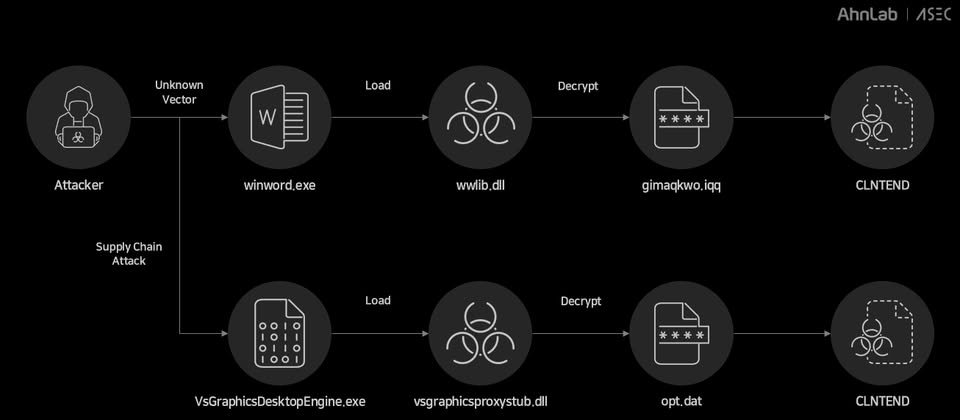

针对上半年事故的入侵手法,研究人员表示他们尚未确认,但据相关迹象推测,可能是通过DLL侧载手法,以及Word主程序(winword.exe)来进行。

但自7月开始针对韩国软件业者开发的ERP系统,这些黑客大致使用两种手法入侵受害公司。

第一种是针对韩国小型软件开发商的客户,假借提供ERP软件的名义散布恶意程序,研究人员提及,合法的ERP软件大小约20 MB,而恶意软件文件约为4 MB。

一旦受害者运行,就会通过VsGraphicsDesktopEngine.exe侧载恶意DLL程序库。不过,研究人员无法取得恶意程序文件。

另一种手法,则是涉及另一款韩国公司制作的ERP系统,攻击者根据不同目标上传恶意程序,若是用户取得了ERP文件,攻击者之后就会通过恶意程序加载工具,于受害电脑部署ERP及Clntend。

对于AhnLab的调查结果,印证趋势科技当时提到的「台湾并非TIDrone唯一的攻击目标」,而且,这些黑客在台湾、韩国的攻击行动里,都偏好针对企业环境常见的ERP系统下手。

2024-12-18

2024-12-18