黑客盯上不安全的软件更新机制,借机散布恶意程序的情况,不时有事故传出,如今有研究人员发现,黑客竟针对互联网服务供应商(ISP)发动攻击,然后对部分的应用程序更新机制出手。资安业者Volexity揭露中国黑客组织Evasive Panda于去年中旬入侵ISP的攻击行动,导致通过自动更新机制下载软件的用户受害,电脑被植入恶意程序。

黑客盯上不安全的软件更新机制,借机散布恶意程序的情况,不时有事故传出,如今有研究人员发现,黑客竟针对互联网服务供应商(ISP)发动攻击,然后对部分的应用程序更新机制出手。资安业者Volexity揭露中国黑客组织Evasive Panda于去年中旬入侵ISP的攻击行动,导致通过自动更新机制下载软件的用户受害,电脑被植入恶意程序。研究人员指出察觉这起攻击行动的原因,他们起初侦测到搭载Windows与macOS操作系统的电脑感染Evasive Panda使用的恶意程序,但对于感染的来源最初难以确定,直到后来进一步追查,才确认是ISP层级的DNS中毒攻击所致。黑客针对不安全的软件更新机制下手,因为软件开发商采用未加密的HTTP连接,且软件更新过程并未验证安装程序的签章,使得攻击者有机可乘,用于派送Macma、MgBot等恶意程序。

CISA对台湾视讯监控设备厂商产品示警,表明产品漏洞已被用于攻击行动

8月1日美国网络安全暨基础设施安全局(CISA)提出警告,台湾视讯监控解决方案业者升泰科技(Avtech)旗下的视讯监控摄影机(IP Camera)AVM1203,存在高风险层级的命令注入漏洞CVE-2024-7029,并指出攻击者不仅能远程利用,触发漏洞的难度不高,而且,已被用于攻击行动。

值得留意的是,CISA向升泰通报此事并未得到回应,这项漏洞目前很有可能尚未得到修补。对此,他们认为用户应联系这家厂商,取得进一步的信息。

该漏洞起初由资安业者Akamai向CISA通报,并经由不具名第三方组织验证研究人员的发现,确认问题存在的产品,是搭配FullImg-1023-1007-1011-1009以前版本固件的AVM1203。但CISA指出,他们不排除该厂牌其他型号的视讯监控摄影机、视讯监控影像存储主机(NVR),也有可能存在这项弱点。

ERP系统OFBiz遭到僵尸网络Mirai锁定,针对路径穿越漏洞而来

SANS网络风暴中心针对Apache基金会维护的ERP系统OFBiz提出警告,利用重大漏洞CVE-2024-32113的攻击暴增,这波行动黑客发出POST请求企图触发漏洞,目的是将僵尸网络病毒Mirai植入OFBiz,7月底单日通报数量一度暴冲至超过1,700个。

这项漏洞Apache基金会在今年5月上旬发布新版18.12.13予以修补,并指出旧版OFBiz都存在这项弱点,起因是该系统对于路径名称的限制不当造成,CVSS风险评为9.1分。到了月底,有研究人员分析概念性验证(PoC)代码,呼吁IT人员应尽速套用更新。

SANS研究人员看到其中一个在受害系统植入恶意脚本bin.sh的攻击行动,黑客使用带有「KrebsOnSecurity」的用户代理字符串(User Agent)。而根据研究人员扫描到的IP位址来看,过去曾被用于散布带有Mirai变种程序的文件,因此也被认为这类僵尸网络可能采纳CVE-2024-32113漏洞滥用手法。

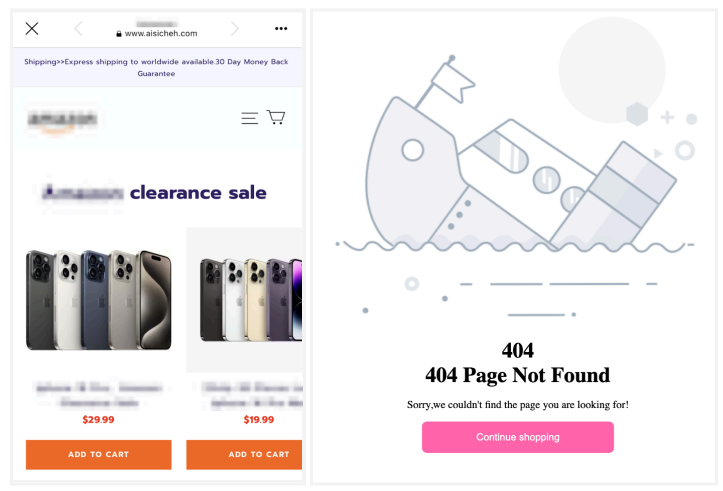

美国资安业者Recorded Future上周揭露锁定脸书用户的电子商务诈骗活动ERIAKOS,黑客架设608个诈骗网站,并假冒知名品牌、通过恶意广告散布,借此窃取用户的个人或金融数据。

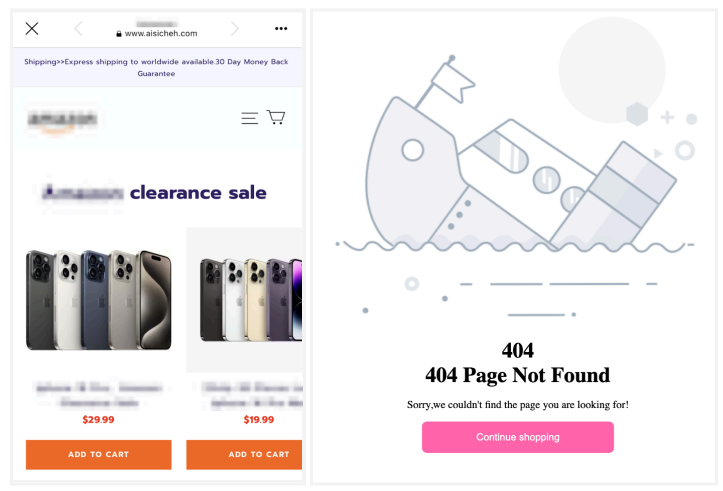

美国资安业者Recorded Future上周揭露锁定脸书用户的电子商务诈骗活动ERIAKOS,黑客架设608个诈骗网站,并假冒知名品牌、通过恶意广告散布,借此窃取用户的个人或金融数据。

特别的是,这些诈骗网站只能通过行动设备及特定广告存取。若以电脑版浏览器点击恶意广告,或是自行动浏览器直接输入网址,都会出现404错误;假如从电脑版浏览器直接存取相关网址,则会出现与诈骗无关的网站。

其他攻击与威胁

◆研究人员揭露Linux内核跨缓存攻击手法SLUBStick

◆为报复以哈战争,以色列黑客WeRedEvils声称瘫痪伊朗的互联网运作

◆哈萨克斯坦企业组织遭到黑客团体Bloody Wolf锁定,散布恶意程序Strrat

◆勒索软件黑客锁定企业IT人员,企图散布RAT木马SharpRhino

◆勒索软件Magniber传出针对个人用户发动攻击的情况大幅增加

【漏洞与修补】

Rockwall Automation可程序化逻辑控制器存在安全绕过漏洞

上周专精工业控制系统(ICS)的资安业者Claroty指出,Rockwell Automation旗下的可程序化逻辑控制器(PLC)设备ControlLogix 1756存在高风险层级的安全绕过漏洞CVE-2024-6242,攻击者能借由通用工业协定(CIP)路由,突破该厂商设下的插槽限用受信任组件(Trusted Slot)保护机制,从而对PLC的处理器卡发送提升权限的命令,CVSS风险评分为8.4(4.0版CVSS风险评分为7.3)。

对此,Rockwell表示,采用1756机箱的ControlLogix及GuardLogix设备,以及ControlLogix的I/O模块,也存在相同的弱点,他们发布新版固件予以修补。

美国网络安全暨基础设施安全局(CISA)也发布资安公告,指出这项漏洞是因为存在其他缺乏保护的存取信道所致,他们也提出缓解措施,若是IT人员无法即时套用相关固件更新,应该通过最佳安全实践,以及限缩可用的CIP命令来降低风险。

近期资安日报

【8月5日】研究人员公布去年中国黑客APT41攻击台湾研究机构的事故

【8月2日】黑客通过网络问答平台Stack Exchange散布恶意PyPI套件,目标是Raydium区块链用户

【8月1日】Azure服务出现不稳定的异常情况,微软表示起因与DDoS攻击有关

2024-08-07

2024-08-07