资安业者Guardio揭露一起大规模网络钓鱼攻击行动,黑客疑似利用Proofpoint邮件防护服务的漏洞EchoSpoofing,从而让发出的钓鱼邮件具有通过验证的SPF和DKIM签章,并能回应Proofpoint的电子邮件转发服务,而能够突破主要的资安防护系统侦测。而这些黑客大量散布的钓鱼邮件,用途是窃取收信人的资产或信用卡数据。对此,Proofpoint迅速采取行动来缓解弱点。

资安业者Guardio揭露一起大规模网络钓鱼攻击行动,黑客疑似利用Proofpoint邮件防护服务的漏洞EchoSpoofing,从而让发出的钓鱼邮件具有通过验证的SPF和DKIM签章,并能回应Proofpoint的电子邮件转发服务,而能够突破主要的资安防护系统侦测。而这些黑客大量散布的钓鱼邮件,用途是窃取收信人的资产或信用卡数据。对此,Proofpoint迅速采取行动来缓解弱点。采用这项Proofpoint邮件防护服务的企业大多相当知名,例如,财星100大企业有87家采用,包括迪士尼、IBM、Nike、可口可乐,因此上述漏洞的影响范围,很可能相当广泛。

对于这起事故的受害期间与规模,根据Guardio的观察,相关行动今年1月出现,平均每天寄出300万封恶意邮件,单日最高可达到1,400万封。

北韩黑客发动Dev#Popper攻击行动,锁定Windows、macOS、Linux开发人员而来

4月底资安业者Securonix揭露北韩黑客发起的Dev#Popper攻击行动,攻击者假借征才的名义,寻找开发人员下手,事隔3个月,他们发现这些黑客的手法变得更加刁钻,攻击的范围横跨多种操作系统。

而对于这些黑客启动攻击链的方式,研究人员指出,一旦面试者取得对方提供的ZIP压缩档,下达npm install及npm start的命令部署NPM套件,埋藏其中的JavaScript代码就会运行,启动感染链。虽然攻击流程大致相同,但这次不光针对Windows电脑,也锁定Linux及macOS操作系统,显然影响范围扩大。

黑客并未挑选特定的目标进行攻击,但Securonix看到韩国、北美、欧洲、中东地区都有人受害,显示这波行动影响的国家区域不少。

网络钓鱼攻击锁定OneDrive用户,引诱运行恶意PowerShell脚本

资安业者Trellix揭露针对云端文件共享服务OneDrive用户而来的攻击行动,黑客先是寄送钓鱼邮件,其中内含HTML附件档,一旦收信人打开,电脑就会显示共享PDF文件Reports.pdf的OneDrive网页,并弹出Error 0x8004de86错误消息,声称无法与OneDrive服务连接,用户必须手动更新DNS缓存来因应。

资安业者Trellix揭露针对云端文件共享服务OneDrive用户而来的攻击行动,黑客先是寄送钓鱼邮件,其中内含HTML附件档,一旦收信人打开,电脑就会显示共享PDF文件Reports.pdf的OneDrive网页,并弹出Error 0x8004de86错误消息,声称无法与OneDrive服务连接,用户必须手动更新DNS缓存来因应。

假如用户点击How to fix按钮,就会看到「指示」,要求按下特定快速键(窗口键+X)并运行PowerShell或是终端机,然后在窗口里先后按下Ctrl+V及Enter。一旦用户依照指示操作,电脑就会运行以Base64编码处理过的PowerShell命令。

究竟黑客何时擅自将恶意指令拷贝到剪贴板?答案就是用户按下How to fix之后,会同时触发HTML文件内嵌的JavaScript脚本特定功能函数调用。

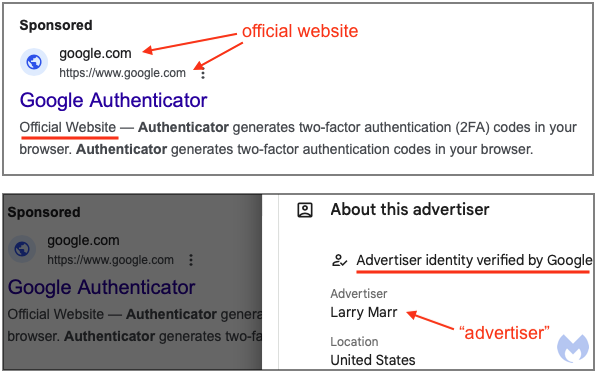

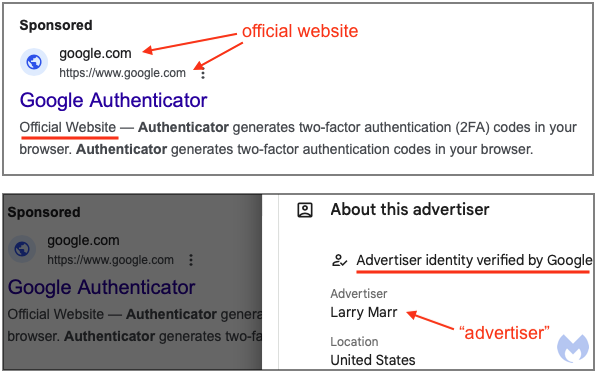

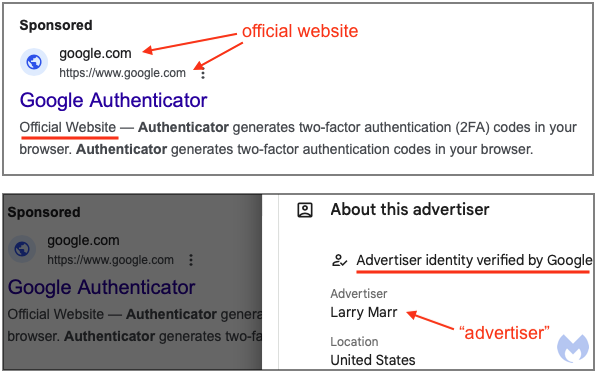

黑客冒用Google名义上架身分认证App广告,企图散布窃资软件DeerStealer

资安业者Malwarebytes揭露借由提供Google Authenticator散布恶意程序的攻击行动,黑客通过Google广告进行宣传,但特别的是,这则广告的赞助商,竟然是google.com,用户很可能以为是Google自己的广告而上当。

资安业者Malwarebytes揭露借由提供Google Authenticator散布恶意程序的攻击行动,黑客通过Google广告进行宣传,但特别的是,这则广告的赞助商,竟然是google.com,用户很可能以为是Google自己的广告而上当。

他们也追踪用户点击广告之后的连接,在存取这个冒牌Google Authenticator网站(chromeweb-authenticators[.]com)的过程里,黑客通过自己控制的网域进行重新导向。假如用户点击黑客提供下载链接,电脑就会从GitHub下载窃资软件DeerStealer。

其他攻击与威胁

◆勒索软件黑客组织Black Basta打造自制恶意程序回避侦测

◆中国黑客组织Cuckoo Spear锁定日本企业组织,散布恶意程序LodeInfo、NoopDoor长达2至3年

◆安卓恶意软件BingoMod洗劫受害者的银行帐户,得逞后还会抹除设备文件

◆研究人员揭露以人工智能开发的网络犯罪服务,将网钓工具包结合恶意安卓应用程序

【资安产业动态】

W3C对Google决定续留第三方Cookie感到意外,呼吁重新考虑

Google在日前突然宣布放弃在Chrome中封锁第三方Cookie的计划,这不只使得第三方Cookie固有特性带来的隐私议题再度浮上台面,同时也可能影响跨浏览器所提出的第三方Cookie替代方案的推展,W3C希望Google重新考虑保留Cookie的决定。

W3C已经与Chrome隐私沙箱团队、社群合作多年,共同寻求第三方Cookie替代解决方案,W3C表示,对于Google突然宣布不再计划淘汰第三方Cookie感到意外,也认为会对改善网络隐私工作产生不利的影响,希望Google能重新考虑并扭转他们的决定,重回移除第三方Cookie的路线。

其他资安产业动态

◆复兴高中AI资安学程正式启动,并与东吴大学进行策略联盟,实现学程无缝衔接

近期资安日报

【7月31日】研究人员揭露针对性的PyPI恶意套件攻击行动,意外扯出AI搜索引擎被误导的新型态社交工程危机

【7月30日】上个月公告、修补的VMware ESXi身分验证绕过漏洞,去年已有多组人马将其用于攻击行动

2024-08-01

2024-08-01