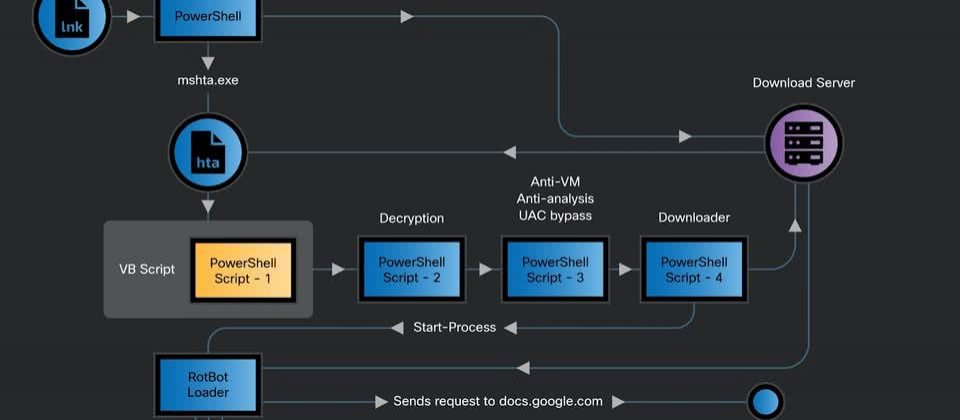

此惡意程式啟動後,將會再度執行偵察,並下載組態檔案連接C2。值得一提的是,對方使用Telegram機器人做為C2通訊的管道。

上述連線成功後,RotBot將會把惡意酬載XClient載入記憶體,並執行外掛程式,然後竊取受害者的瀏覽器資料,並搜括社群網站臉書、Instagram、抖音、YouTube帳號,以及從Telegram、Discord電腦版應用程式收集資料。

值得留意的是,XClient還會特別確認受害者持有的臉書帳號屬性,是否為企業帳號或是廣告帳號,並進一步收集財務資訊、好友名單的詳細資料。

研究人員特別提到,對方使用了名為Dead Drop的攻擊手法,濫用合法服務代管C2組態資訊,而在進行寄生攻擊(LOLBins)的過程,這些駭客也運用了Forfiles.exe、FoDHelper.exe等不常見的可執行檔,來從事攻擊行動。

2024-04-12

2024-04-12